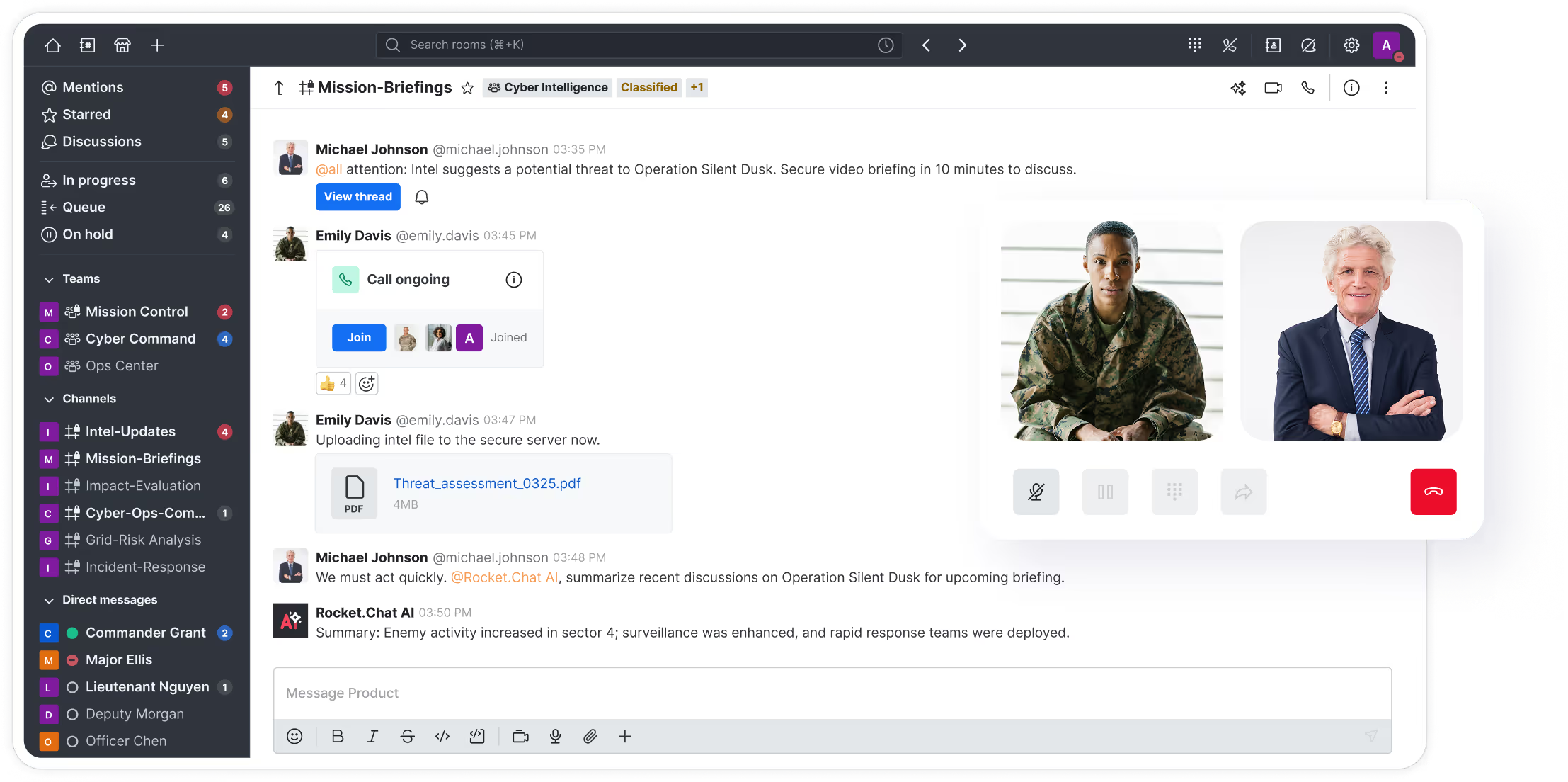

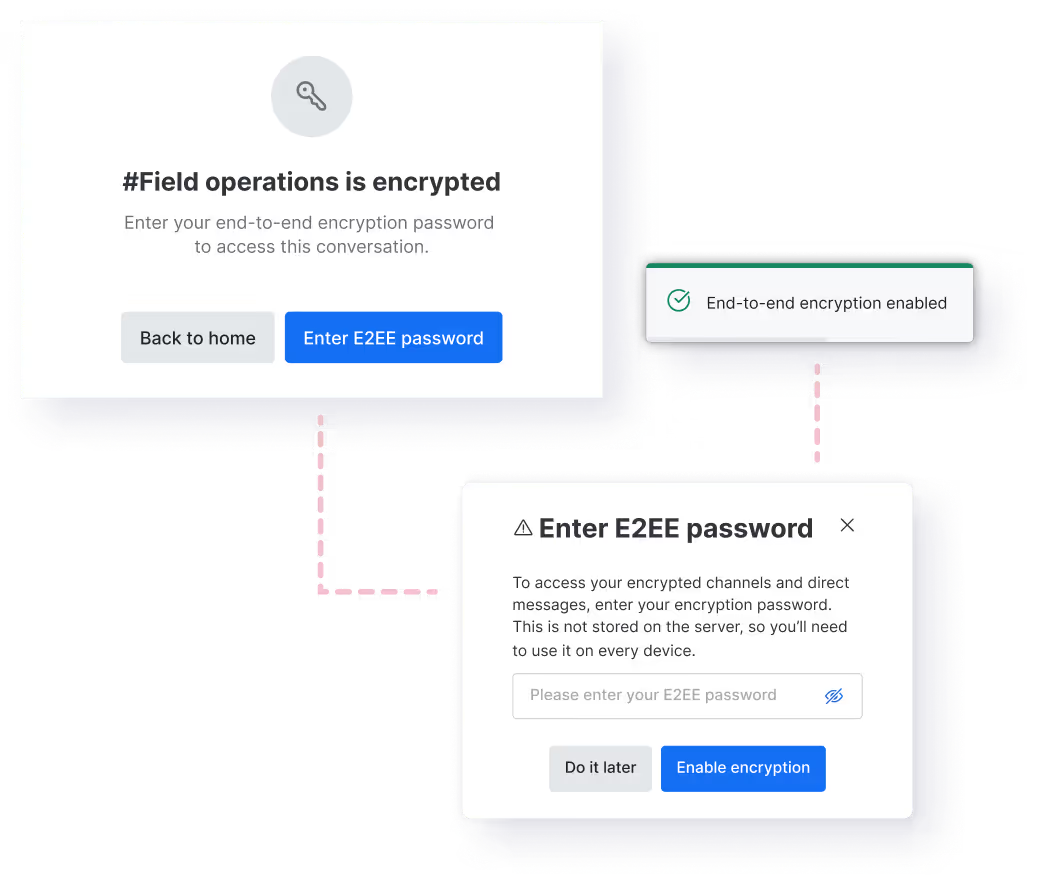

Comunicaciones cifradas para entornos militares y de defensa.

La TI en la sombra abre puertas: Las herramientas no aprobadas eluden los controles de seguridad y crean puntos de brecha no supervisados.

El cumplimiento ralentiza la coordinación: Cumplir las normas de Zero Trust y NIST al tiempo que se permite el trabajo en equipo parece imposible.

La proliferación de herramientas interrumpe el flujo de la misión: Múltiples sistemas desconectados impiden comunicaciones unificadas y seguras entre equipos.

.png)

.png)

%201%20(1).avif)

.avif)

.avif)